BiliBili 安全挑战赛摸鱼

第一题

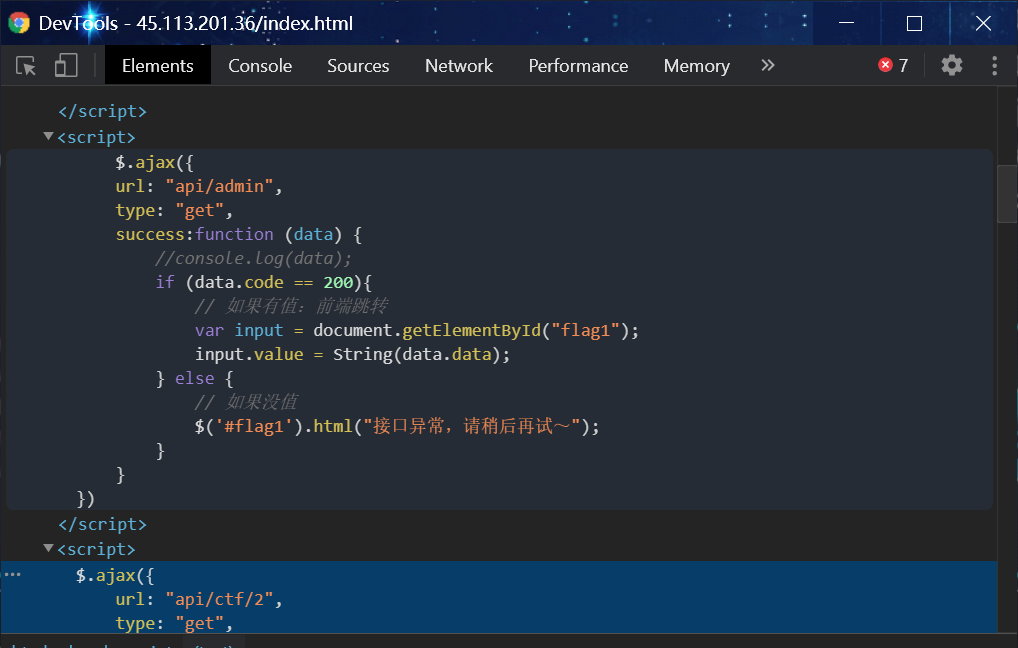

进入题目页面后,按下 F12 阅读源码,可以发现这个接口

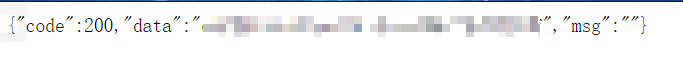

因为是 get 请求,因此直接在浏览器中访问 http://45.113.201.36/api/admin 即可,下面是返回值

第二题

第二题的还是原来这个界面。结合页面的提示:需要使用bilibili Security Browser浏览器访问~便可以知道这道题需要修改浏览器 ua。利用 F12 将浏览器 UA 改为bilibili Security Browser后便得到了答案。

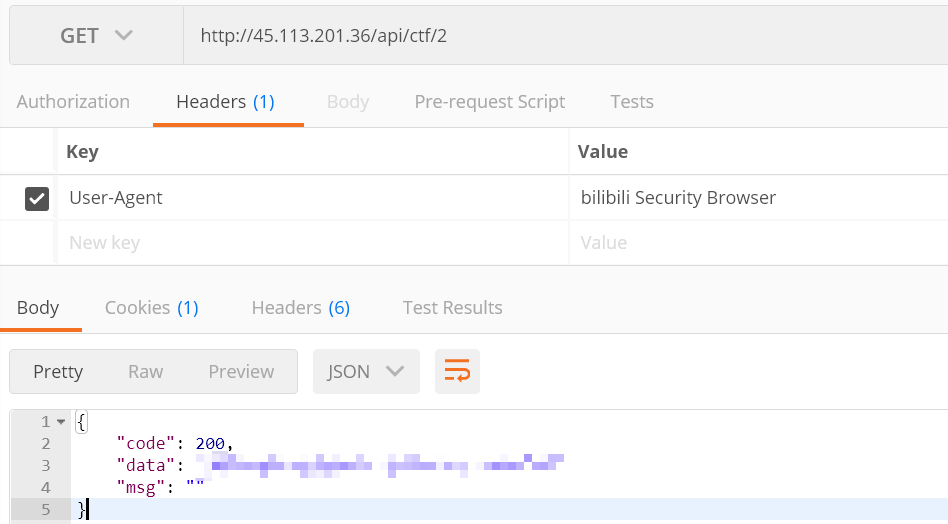

第三题

这个应该是弱密码吧,顺手写了个小程序来跑~

淦,密码是bilibili

第四题

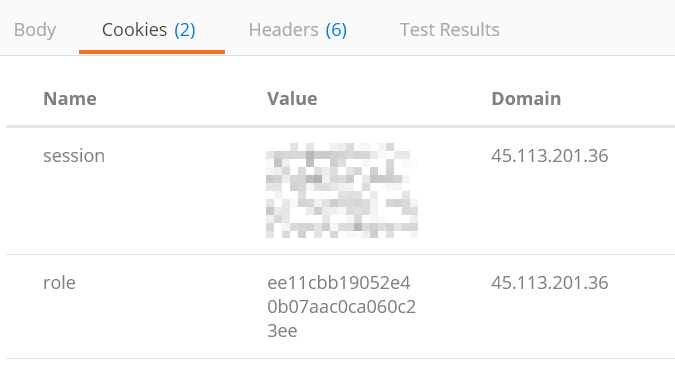

看了下代码好像没啥,再去看看 cookie:

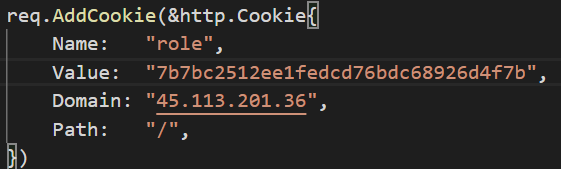

发现了个role,结合题目描述判断应该把这个给改成和超级管理员有关的东西。这里我猜了个最常见的 MD5

猜对了~

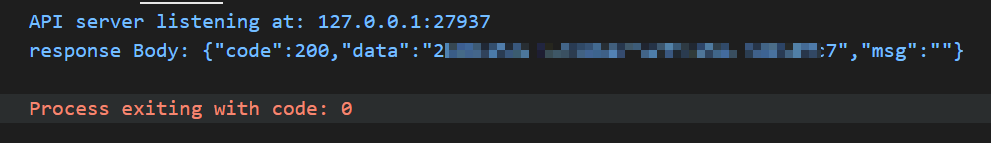

第五题

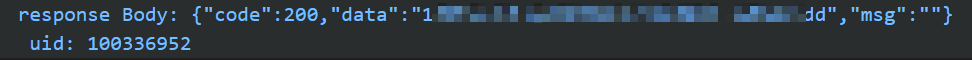

看源码,看到了一个 uid100336889。然后从这个 uid 开始一直试,最后试到了。

第六题

根据提示语“结束亦是开始”,修改 URL 为 end.php